Echtzeit-Datenmaskierung mit Triggern: In früheren Artikeln im IRI-Blog wurde die statische Datenmaskierung neuer Datenbankdaten mit Hilfe der /INCLUDE-Logik oder der /QUERY-Syntax in geplanten IRI FieldShield-Job-Skripten

Weiterlesen

Echtzeit-Datenmaskierung mit Triggern: In früheren Artikeln im IRI-Blog wurde die statische Datenmaskierung neuer Datenbankdaten mit Hilfe der /INCLUDE-Logik oder der /QUERY-Syntax in geplanten IRI FieldShield-Job-Skripten

Weiterlesen

Mapping, Maskierung & Munging von HANA-Daten: Die IRI-Datenbewegungs- und Manipulationssoftware ist ebenfalls getestet und auf SAP HANA verfügbar! Diese IRI-Softwareprodukte unterstützen alle HANA-Datenbanken mit JDBC-

Weiterlesen

Was ist DarkShield? IRI DarkShield ist ein Datenmaskierungswerkzeug zum Auffinden und De-Identifizieren von persönlich identifizierbaren Informationen (PII) und anderen sensiblen Daten in semistrukturierten und unstrukturierten Dateien

WeiterlesenWerkzeuge zur Datenintegration: Das Datenintegrationswerkzeug ist eine Software die verwendet wird, um den Datenintegrationsprozess an der Datenquelle durchzuführen. Diese Werkzeuge sollten entsprechend Ihren Datenintegrationsanforderungen entwickelt

Weiterlesen

Proxy-basierte dynamische Datenmaskierung Dieser Artikel beschreibt eine dynamische Datenmaskierungsmethode (Dynamic Data Masking, DDM), die für IRI FieldShield verfügbar ist und ein Proxy-basiertes System zum Abfangen

Weiterlesen

Big Data Verarbeitung Laut der Open Knowledge Foundation ist die Datenpaketierung "eine einfache Möglichkeit, Sammlungen von Daten und deren Beschreibungen an einem Ort zu platzieren,

Weiterlesen

Was ist eine IoT-Plattform? Eine mehrschichtige Technologie, die zur Verwaltung und Automatisierung der angeschlossenen Geräte verwendet wird, wird als IoT-Plattform bezeichnet. Mit anderen Worten, es

Weiterlesen

Versteckte PII in Dark Data überall automatisch finden und maskieren: Mit IRI DarkShield können Sie Daten in mehreren semi- und unstrukturierten Dateiformaten gleichzeitig klassifizieren, finden

Weiterlesen

Datenbank Performance: Daten in großen RDBMS-Tabellen werden mit der Zeit fragmentiert. Die Größe der Tabellen und Indizes nimmt zu, wenn die Datensätze auf mehr Datenseiten

Weiterlesen

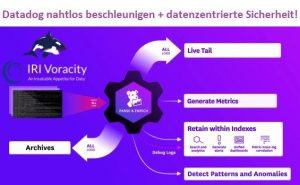

Was ist Datadog? Datadog ist eine Web-Anwendung zur Überwachung von Datenfeeds, zur Analyse von Trends, zur Erstellung analytischer Dashboard-Anzeigen und zum Senden von Warnmeldungen. Dieser

Weiterlesen